해커들의 정면 승부…9GB ‘국가 해킹조직’ 내막, 세상에 드러나다

DEF CON 33에서 폭로된 김수키 해킹…글로벌 사이버 지형 흔들다

#Kimsuky #DEFCON33 #Phrack #사이버전쟁 #북한해커 #데이터유출 #보안이슈 #사이버첩보 #국가해킹 #정보보안

2025년 8월, 라스베이거스에서 열린 DEF CON 33 해킹 컨퍼런스에서 전설의 해커 매거진 Phrack 72호와 함께 전대미문의 사건이 공개됐다.

두 명의 해커 “Saber”와 “cyb0rg”가 북한 국적의 사이버 엘리트 조직 ‘김수키(Kimsuky)’의 내부 시스템을 해킹, 약 8.9기가바이트 분량의 내부 파일, 악성코드, 공격 로그, 그리고 훔쳐간 대상을 폭로한 것이다. 유출 파일은 현재 ‘Distributed Denial of Secrets’(DDoSecrets) 웹사이트에서 공개 중이다.

해커들의 윤리적 역공

두 해커는 “KIM”이라는 별칭으로 활동한 김수키 운영자의 시스템—Deepin 20.9을 쓰는 리눅스 워크스테이션과 스피어피싱용 VPS—을 침입하여 자료를 탈취했다고 주장했다. 이들은 Phrack에 “김수키, 너희는 해커가 아니다. 너희는 금전적 탐욕과 정치 사상에 휘둘린다”라는 신랄한 규탄문도 함께 남겼다.

“너희는 다른 사람의 소유물을 훔쳐 자신만 챙긴다. 도덕적으로 타락했다.”

이들의 행동에는 스스로 ‘윤리적 동기’가 있었다고 밝혔다.

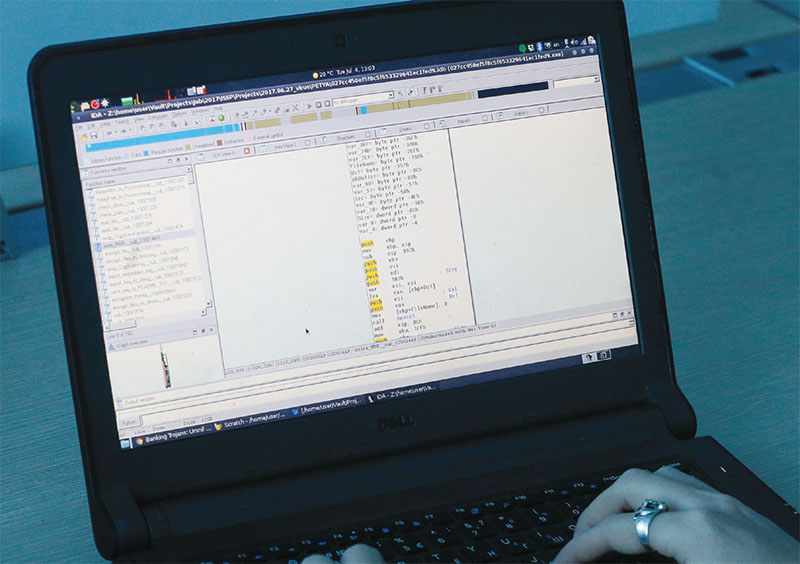

9GB 보물창고 내부: 조직의 군사·정부 타깃 드러내

유출된 파일 가운데는 한국 외교부 이메일 플랫폼(케비)의 전체 소스코드, 김수키의 고급 백도어(톰캣 커널 레벨, Cobalt Strike Beacon, 안드로이드 기반 ToyBox 포크 등), 한국 국방부 방첩사령부·spo.go.kr·korea.kr 등 정부/방산 도메인을 겨냥한 피싱로그, 피싱 관리용 “generator.php”등 그간 공개되지 않았던 다양한 공격 도구와 운영 내역이 포함되어 있다:

- 공격된 타깃: 국방부 방첩사령부 이메일, spo.go.kr, korea.kr, daum.net, kakao.com, naver.com 등

- 탈취 도구: 맞춤형 백도어, 피싱 툴킷, Cobalt Strike, 윈도우 리버스 셸, 프라이빗 코발트 스트라이크 비콘

- 운영 내역/브라우저 기록: GitHub 연결, Google Pay로 VPN 구매, 해킹 포럼 방문 등

- 침해 자료: VPS 루트 인증서, 한국 정부 공개키 도용, GPKI 인증서 무차별 대입 프로그램

- 국내 대학교 교수명단, 시민 인증서 등 타깃 리스트 포함.

사이버전략 대공개…보안업계 “국가급 위협 행위자 내막 드러났다”

보안 연구자들은 이번 유출을 “국가 수준 공격자의 전술·기술·절차(TTPs)를 전례 없이 들여다볼 기회”라고 평가했다. 특히, 털린 워크스테이션의 접속기록 로그는 “평양시간 오전 9시 ~ 오후 5시 정각만 접속”하는 등 북한 엘리트 해커의 엄격한 작전 패턴도 적나라하게 드러났다.

한편, 2025년 3~4월 AppleSeed 캠페인, Facebook·이메일·텔레그램을 이용한 탈북자·시민사회 단체 대상 공격 등 김수키의 대한민국 기관 집중 공세는 여전히 활발하게 이루어지는 것으로 확인된다.

“김수키 인프라 절반 이상 무력화, 조직 재정비 불가피”

아직 보안 전문가들이 모든 유출파일 진위를 분석 중이지만, 이번 사건으로 김수키 인프라의 큰 부분이 “무력화”된 것으로 평가된다.

그 여파로 조직은 대규모 시스템 재정비와 보안 대책을 강구해야 할 것으로 보인다.